Come riportato da un articolo su Forbes, ogni anno, gli attacchi informatici fruttano ai cyber-criminali oltre 1,5 trilioni di dollari; questo perché la tecnologia moderna è diventata parte integrante delle nostre vite e la necessità di rimanere competitivi sul mercato digitale odierno ha annullato il perimetro aziendale della rete e ampliato la superficie di attacco.

Il primo passo per proteggere le reti altamente distribuite è non fidarsi di tutti e adottare il concetto di Zero Trust. Zero Trust è un concetto di sicurezza informatica incentrato sulla convinzione che nessun utente è da considerare automaticamente attendibile nell'accesso alle risorse aziendali, siano queste on-premise o sul cloud, ma bisogna accertarsi innanzitutto dell'identità dell'utente e concedergli l'accesso solo in base a chi è e a cosa deve fare.

Per questo motivo, Microsoft focalizza i propri sforzi per riuscire a fornire sistemi operativi sempre più sicuri e soluzioni di configurazione che consentono un maggiore controllo sui propri ambienti anche in base alle esigenze di business; prima di approfondire queste soluzioni, è necessario però partire da un aspetto – essenziale – che permette di comprendere al meglio il contesto in cui si sta operando e definire le priorità per una protezione avanzata degli endpoint.

Security Configuration Framework

Il Security Configuration Framework (SecCon) delinea le configurazioni necessarie che gli amministratori IT dovrebbero adottare per proteggere in modo efficiente i propri sistemi in base a determinati livelli di sicurezza. Il motivo alla base dello sviluppo di questo framework è quello di rendere più semplice e snella l’adozione delle configurazioni di sicurezza; sui sistemi Windows, è disponibile un elevato numero di criteri e ciò rende complessa la scelta dell’impostazione migliore da adottare senza generare disservizi sull’operatività dell’utente finale.

SecCon permette di suddividere i dispositivi nei 5 seguenti livelli di sicurezza:

- Level 1 - Enterprise Basic Security: consigliato come configurazione di sicurezza minima per un dispositivo aziendale.

- Level 2 - Enterprise Enhanced Security: consigliato per quei sistemi che necessitano di accesso a informazioni sensibili o riservate; essendo che alcune di queste configurazioni possono avere un impatto sull’operatività degli utenti e sulla compatibilità applicativa è opportuno eseguire test di validazione delle varie configurazioni.

- Level 3 - Enterprise High Security: consigliato per i dispositivi gestiti da un'organizzazione strutturata o device che accedono a dati particolarmente sensibili il cui furto avrebbe un grosso impatto a livello aziendale in termini di costi e di know-how. Questo livello dovrebbe essere considerato come target per la maggior parte delle aziende.

- Level 4 - DevOps Workstation: consigliato per i dispositivi utilizzati da sviluppatori la cui eventuale compromissione potrebbe comportare un accesso non consentito a dati sensibili o workload critici.

- Level 5 - Administrator Workstation: gli amministratori IT rappresentano il rischio più elevato per le organizzazioni e, per questo motivo, il livello con maggiori restrizioni è consigliato solo per le workstation utilizzate da tali utenti.

A questo punto la domanda da porsi risulta essere la seguente: quale è il livello più idoneo da adottare all’interno della mia organizzazione?

Windows Security Baseline

Ogni organizzazione è differente dall'altra soprattutto in ottica di sicurezza informatica. Il minimo comune denominatore che accomuna tutte le realtà risulta essere la messa in sicurezza degli endpoint così che questi risultino essere conformi con quelli che sono gli standard di sicurezza aziendali. Per aiutare le aziende in questo processo e nella contestuale adozione dei livelli sopra riportati, Microsoft rilascia ciclicamente delle baseline di sicurezza che consentono di guidare gli amministratori IT nella scelta dei criteri più adatti.

Le Windows Security Baseline sono un insieme di configurazioni per Windows 10 che rappresentano le best practice di Microsoft per la sicurezza e la protezione del sistema operativo; queste impostazioni sono il risultato di un confronto da parte del team di security Microsoft con le raccomandazioni del Center for Internet Security (CIS) e di altre organizzazioni.

Le Windows Security Baseline sono utili per:

- assicurare che le configurazioni applicate lato utente e lato computer siano conformi con le linee guida;

- definire le configurazioni attraverso l’utilizzo di Group Policy, Microsoft Endpoint Configuration Manager oppure Microsoft Intune;

| PRO | CONTRO |

| Semplicità nell’importazione delle configurazioni | Dedicate ai soli sistemi collegati ad una infrastruttura di Active Directory |

| Possibilità di eseguire modifiche in modo semplice sulla base delle proprie esigenze organizzative | Assenza di reportistica |

Configuration Profile

L'aumento esponenziale dell’utilizzo di dispositivi personali per scopi lavorativi, così come la progressiva diffusione del remote working, hanno richiesto cambiamenti nelle modalità di gestione dei dispositivi all'interno delle aziende. Per questo motivo Microsoft ha introdotto il concetto di Modern Management per descrivere il processo di transizione dalla gestione dei device tradizionale, con una infrastruttura on-premise, verso un ambiente cloud-based.

Microsoft Endpoint Manager è la soluzione per eccellenza per compiere il primo passo verso la gestione centralizzata di tutti i device. Per aumentare la sicurezza dei propri endpoint attraverso questa soluzione è possibile procedere con l’applicazione dei Configuration Profile, attraverso cui gli IT admin sono in grado di controllare e limitare le azioni disponibili sui dispositivi. Ovviamente l’adozione di questo metodo risulta essere particolarmente onerosa in termini di time-consuming e di gestione in quanto comporta la creazione di varie tipologie di profili.

Per velocizzare tale processo è possibile sfruttare la funzionalità di Settings Catalog disponibile sulla console Microsoft Endpoint Manager Admin Center che permette di semplificare la ricerca di specifici settings convogliandoli in un’unica interfaccia e raggruppandoli per categorie. Attraverso questa funzionalità, è quindi possibile visualizzare il catalogo di tutte le impostazioni disponibili e procedere così alla creazione di nuove policy da zero sulla base delle proprie esigenze.

| PRO | CONTRO |

| Disponibilità di reportistica | Dedicato ai soli sistemi cloud |

| Possibilità di eseguire modifiche in modo semplice sulla base delle proprie esigenze organizzative | Richiesto effort elevato per l’applicazione di tutte le configurazioni |

| Richieste varie tipologie di profili |

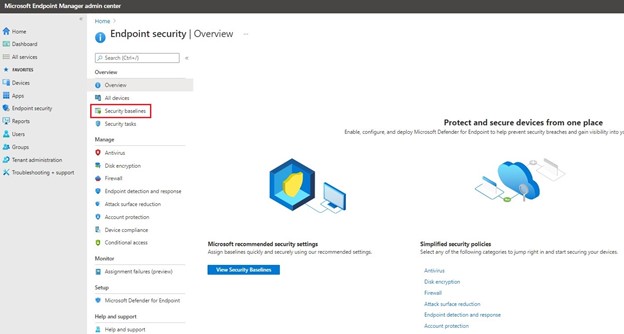

Intune Security Baseline

Come per le Windows Security Baseline, le Intune Security Baseline sono un insieme di impostazioni pre-configurate consigliate dal team Security di Microsoft così da aumentare la sicurezza dei device attraverso Microsoft Intune.

Allo stato attuale, sono disponibili le seguenti baseline:

- Windows 10 Security Baseline: dedicata alla messa in sicurezza dei propri sistemi Windows 10;

- Microsoft Defender for Endpoint Baseline: dedicata alla protezione dei propri dispositivi da attacchi malevoli di ultima generazione;

- Microsoft Edge Baseline: dedicata alla messa in sicurezza del nuovo browser Microsoft;

È importante sottolineare come questa tipologia di baseline è dedicata ai soli sistemi cloud-based, con autenticazione basata esclusivamente su Azure Active Directory.

| PRO | CONTRO |

| Semplicità di applicazione delle configurazioni | Dedicata ai soli sistemi cloud |

| Disponibilità di reportistica | Ridotte possibilità di modifica |

| Documentazione ridotta |

Riferimenti

Si riportano alcuni utili riferimenti alla documentazione ufficiale Microsoft:

- What is the Security Compliance Toolkit (SCT)?

- Windows MDM security baseline settings for Intune

- Security baseline (FINAL) for Windows 10, version 21H1

Conclusioni

Attraverso l’applicazione delle Security Baseline, gli amministratori IT sono in grado di contrastare al meglio la sempre più frequente escalation di attacchi malevoli grazie anche all’aiuto di Microsoft che rende disponibili queste baseline a titolo gratuito e provvede ciclicamente ad effettuare revisioni attraverso l’aggiornamento delle configurazioni.

Davide Salsi, User Endpoint Solution Architect di 4wardPRO e, dal 2021, Microsoft Most Valuable Professional (MVP) nella categoria Enterprise Mobility, ha un’esperienza di oltre 10 anni nell'implementazione di soluzioni Microsoft Endpoint Management sia on-premise che in cloud e di soluzioni Modern Deployment per la distribuzione di Windows 10 e Microsoft 365.

Davide è inoltre Co-Founder del primo User Group italiano focalizzato su Microsoft Endpoint Manager, community creata per discutere, migliorare e diffondere la tecnologia di gestione dei dispositivi attraverso le soluzioni Microsoft, e collaboratore della Cloud Community italiana dedicata alla gestione e alla governance del Cloud.